Tugas 6 [La Denna Hasri Monasari] : Kriptografi 4TI23

Assalamualaikum Wr.Wb

Nama : La Denna Hasri Monasari

NIM : 2103015115

Serangan Terhadap Kriptografi

- Kriptografi adalah menjaga kerahasiaan pesan atau kunci dari penyadap (eavesdropper) atau dari kriptanalis (cryptanalyst).

- Kriptanalis dapat merangkap sebagai seorang penyadap.

- Kriptanalis berusaha memecahkan cipherteks dengan suatu serangan terhadap sistem kriptografi.

Serangan (attack)

- Serangan: setiap usaha (attempt) atau percobaan yang dilakukan oleh kriptanalis untuk menemukan kunci atau menemukan plainteks dari cipherteksnya.

- Asumsi: kriptanalis mengetahui algoritma kriptografi yang digunakan

- Prinsip Kerckhoff:

- Semua algoritma kriptografi harus publik; hanya kunci yang rahasia.

- Satu-satunya keamanan terletak pada kunci!

Jenis-jenis Serangan

Berdasarkan keterlibatan penyerang dalam komunikasi:

- Serangan pasif

- Penyerang tidak terlibat dalam komunikasi antara pengirim dan penerima.

- Penyerang hanya melakukan penyadapan untuk memperoleh data atau informasi sebanyak-banyaknya.

- Metode penyadapan :

- Wiretapping.

- Electromagnetic eavesdropping.

- Acoustic Eavesdropping.

2. Serangan aktif (active attack)

- Penyerang mengintervensi komunikasi dan ikut mempengaruhi system untuk keuntungan dirinya.

- Penyerang mengubah aliran pesan, seperti:

- Menghapus sebagian cipherteks.

- Mengubah cipherteks.

- Menyisipkan potongan cipherteks palsu.

- Me-replay pesan lama.

- Mengubah informasi yang tersimpan, dsb.

- Contoh: man-in-the-middle attack

Jenis-jenis Serangan

Berdasarkan teknik yang digunakan untuk menemukan kunci:

- Exhaustive attack/brute force attack.

- Mengungkap plainteks dengan mencoba semua kemungkinan kunci.

- Contoh: dictionary attack.

- Pasti berhasil menemukan kunci jika tersedia waktu yang cukup dan sumberdaya hardware yang memenuhi.

- Analytical attack

- Menganalisis kelemahan algoritma kriptografi untuk mengurangi kemungkinan kunci yang tidak mungkin ada.

- Caranya: memecahkan persamaan-persamaan matematika (yang diperoleh dari definisi suatu algoritma kriptografi) yang mengandung peubah-peubah yang merepresentasikan plainteks atau kunci.

- Contoh: Lihat kembali Affine Cipher

- Metode analytical attack biasanya lebih cepat menemukan kunci dibandingkan dengan exhaustive attack.

- Solusi: kriptografer harus membuat algoritma kriptografi yang sekompleks mungkin.

Jenis-jenis Serangan

Berdasarkan ketersediaan data yang digunakan untuk menyerang

sistem kriptografi:

- Chipertext-only attack.

- Kriptanalis hanya memiliki cipherteks.

- Teknik yang digunakan: exhaustive key search dan teknik analisis frekuensi (akan dijelaskan kemudian).

2. Known-plaintext attack.

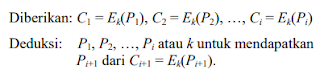

- Diberikan sejumlah pasangan plainteks dan cipherteks yang berkoresponden:

- P1 , C1 = Ek (P1 ),

- P2 , C2 = Ek (P2 ),

- … ,

- Pi , Ci = Ek (Pi )

- Deduksi: k untuk mendapatkan Pi+1 dari Ci+1 = Ek (Pi+1)

3. Chosen-plaintext attack.

- Kriptanalis dapat memilih plainteks tertentu untuk dienkripsikan, yaitu plainteks-plainteks yang lebih mengarahkan penemuan kunci.

4. Adaptive-chosen-plaintext attack

- Kriptanalis memilih blok plainteks yang besar, lalu dienkripsi, kemudian memilih blok lainnya yang lebih kecil berdasarkan hasil serangan sebelumnya, begitu seterusnya.

5. Chosen-ciphertext attack

- Diberikan:

- C1 , P1 = Dk (C1 ), C2 , P2 = Dk (P2 ), …, Ci , Pi = Dk (Ci )

- Deduksi: k (yang mungkin diperlukan untuk mendekripsi pesan pada waktu yang akan datang).

Kriteria Aman dalam Algoritma Kriptografi

Sebuah algoritma kriptografi dikatakan aman (computationally

secure) bila ia memenuhi tiga kriteria berikut:

- Persamaan matematis yang menggambarkan operasi di dalam algoritma kriptografi sangat kompleks sehingga algoritma tidak mungkin dipecahkan secara analitik.

- Biaya untuk memecahkan cipherteks melampaui nilai informasi yang terkandung di dalam cipherteks tersebut.

- Waktu yang diperlukan untuk memecahkan cipherteks melampaui lamanya waktu informasi tersebut harus dijaga kerahasiaannya.

Terimakasih

Wassalamualaikum Wr.Wb

Komentar

Posting Komentar